2017年がランサムウェア攻撃に代表されるデータ侵害の年だったとすると、2018年はクリプトジャッキングの年として記憶されるかもしれません。

2018年の早期に、仮想通貨(暗号通貨、クリプトカレンシー)の市場は前例のないレベルに達し、合法的 なものも不法なものも含め、クリプトマイニングがブームになりました。2018年後半になって仮想通貨のバブル的な高騰は収束して現実的な価格に戻りつつありますが、犯罪者は未だに、あまり知られていない Monero のような仮想通貨をクリプトジャッキングすることで大儲けしようとたくらんでいます。

このブログでは、クリプトジャッキングの基本と、ネットワークでのクリプトジャッキングの検出とブロックの方法について説明します。

クリプトジャッキングとは?

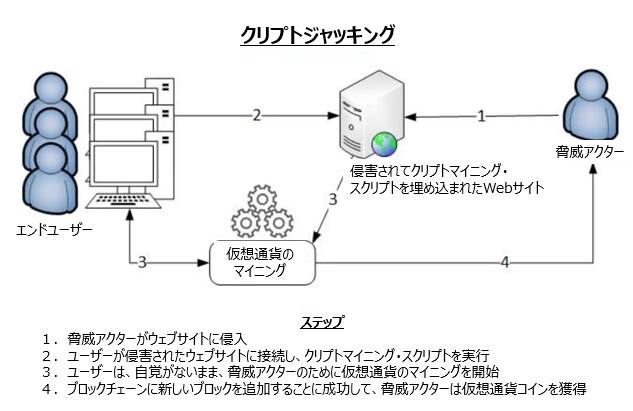

クリプトジャッキングは、名前から推測できるように、他人のCPUパワーをハイジャックしてそれを仮想通貨のマイニングに利用することです。これは通常、ウェブサイトの背後で実行されるスクリプトで実現されますが、マシンやサーバーをハイジャックしてマルウェアや社内の悪質ユーザー がインストールする完全な暗号化マイニングソフトウェアを実行することも可能です。

Spiceworks の Peter の言葉

を借りると、「クリプトジャッキングは、誰かの車をそっと持ち出して本人に気づかれないように Uberでお金を稼ぐようなもの」です。

ENISA 記載の図を和訳

別の言い方をするなら、仕事で家を留守にしている間に、見知らぬ他人が、家の電気、水、ガスなどを使っているようなものとも言えます。

ハッカーにとっての利益は明らかです。なにしろ、仮想通貨のマイニングを行うには大量のCPUパワーを使う必要があり、それを自己負担なく行えるのですから。

CPUのハイジャックなんて無駄ではないか、仮想通貨のマイニングのために使わなければならないエネルギーと獲得できるCPUを比較したら、まったく非効率的なのではないかという疑問が湧くかもしれません。パワフルなGPUの利用者でなければ割が合わず、普通のユーザーには関係ないでしょうか?簡単に結論づけられるものではありません。次のように考えてみてください。自分の懐を傷めずに、何千ものユーザーがスクリプトを実行してコンピューティングパワーと電力を乗っ取って仕事をするのであれば、クリプトジャッキングは濡れ手に粟であり、倫理観を持ち合わせない人にはまったく好都合です。

クリプトジャッキングは脅威でしょうか?

最近加えられ、よく目にするサイバーセキュリティの専門用語であるということに留まらず、クリプトジャッキングは、本当に脅威なのでしょうか?短い答えはイエスです。

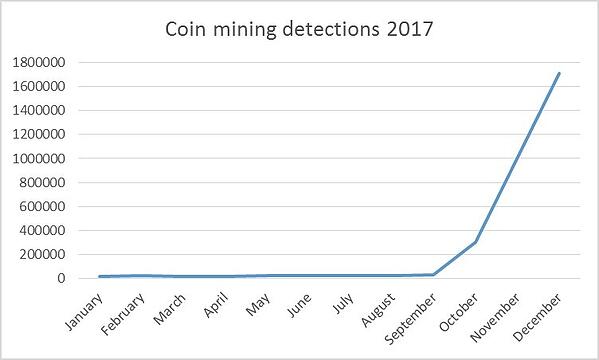

最近の報告で、クリプトジャッキングの収益性の高さが示されています。1つの例は、セキュリティ研究者が “Smominru” と名付けた、クリプトマイニングを行うボットネットです。これは52万台以上のマシンをコントロール(2016年に大規模で破壊的な攻撃を行った Mirai ボットネットに近い規模です)して、仮想通貨で約230万ドルを稼ぎました。このような莫大な利益につながることがわかれば、追随しようとするハッカーも多いでしょう。Symantec の次のグラフ*1を見ると、そのトレンドが顕著に表れています。

infosecurity は、Symantec が2017年にクリプトジャッキングが8,500%の急増を報告したことを伝えており、spiceworks のマルウェアレポート

も、アンチ・マルウェア会社の MalwareBytes が、「基本的にいかなるサイバー犯罪グループも、クリプトマイニングに手を染めている可能性が高い。」と述べていると報告しています。

クリプトジャッキング事件は、最近、たくさん発生しています。bleepingcomputer の記事 は、マルウェアのトレンドとしてクリプトジャッキングを挙げ、いくつもの例が示されています。 仮想通貨マイニングのマルウェアに感染 した工業用SCADA (supervisory control and data acquisition) 制御システムも報告されています。顕著なケースとしては、ロシアの科学者が核実験室のスーパーコンピュータを使って仮想通貨のマイニングを行ったために逮捕された という報道もあります。

また、クリプトジャッキングの猛威は、被害者のリソースが勝手に使用されるというだけにはとどまらず、実際にデバイスに物理的な被害が及ぶこともあります。Loapi と呼ばれる Android マルウェアは、過激なマイニングを行うためにバッテリーが過熱してカバーを変形させる という実験室での結果があります。

以上のような状況なので、クリプトジャッキングが脅威に当たると結論して差し支えないと思います。では、ネットワークを、ウェブサイトにクリプトマイニング・スクリプトを埋め込んでユーザーに実行させるハッカーや、強力なコンピューティング・パワーを利用しようとする悪質内部者などによる、クリプトジャッキングから保護するにはどうすればいいでしょうか?

基本ステップ:システムにパッチをあてる

どのような経路の攻撃からでも、身を守るための基本的な第一歩であり、理由にかかわらずするべきことですが、大切なのはシステムにパッチをあてて常に最新の状態に保つことです。パッチの説明に何らかのセキュリティ上の脆弱性が言及されている場合は特に。

最新情報でパッチやセキュリティアップデートを行うことは、クリプトマイナーを導き入れるトロイの木馬からネットワークを保護するための基本です。パッチ情報には常に気を配ってください。また、時代遅れのアプリケーションやオペレーティングシステムは、悪意あるハッカーには便利な攻撃対象です。すぐにクローズするべきでしょう。好事例は、上記の52万台以上のマシンをコントロールしたボットネット、Smominru です。Smominruは、Windows マシンのコントロールを得るのに、EternalBlue や EsteemAudit などの、パッチ情報が以前から出されている脆弱性を利用しました。マシンにパッチを当てて攻撃ベクトルを取り除くことで、クリプトマイナーがリソースへのアクセスを獲得する機会を減らすことができます。

攻撃ベクトルをブロックする

パッチ適用は重要なステップですが、たとえパッチが完璧に行われたとしても、ユーザーが不適切なサイトにアクセスしたり、不正なアプリケーションをインストールしたりすればシステムは脆弱になる可能性があります。クリプトジャッキング、特にウェブサイトに侵入されスクリプトを埋め込まれてしまうようなケース、を阻止するためには、多面的なアプローチが必要です。

単純にネットワーク上のブラウザで JavaScript が実行できないようにしてしまえば簡単に解決できるかもしれませんが、それは厳し過ぎる制約で、すぐに大量の苦情が舞い込むでしょう。もう少し工夫を凝らして柔軟性のある方法をとるとしたら、ドメインをブラックリストに載せたり、ソフトウェアやプラグインを使ったりすることが考えられます。

BitDefender、Avast、MalwareBytes などの多くのアンチウイルス・ソリューションは、コインハイブ採掘の JavaScript がドメインやIPにアクセスするのを自動的にブロックします。適切なアンチウィルス・ソリューションは、単純なクリプトジャッキングよりずっと多くの問題を引き起こす可能性がある、EternalBlue のようなエクスプロイトを検出してブロックすることもできるはずです。このようなセキュリティシステムがまだ導入されていない場合は、入手することを強くお勧めします。

無料ソリューションでは、NoCoin、Coin-Hive Blocker、MineBlock は、クリプトマイニングのドメインをブラックリストに登録するオプションです。uBlock Origin のような広告ブロッカーを使用することもできます。自分でブラックリストを作成することもできますが、最新の状態に保つのは難しいでしょう。

異常な GPU と CPU 使用率を監視する

上述したような手法は、もちろん、ネットワークをクリプトジャッキングから保護するのに寄与しますが、完全にシャットアウトできる方法は存在しません。ただ、1つだけ、確実にできることがあります。不穏な動きが見られるマシンがないかどうか監視し、あればそれを特定し、そこから問題に対処し、解決することです。

使用されている方法がどういうものであっても、仮想通貨のマイニングにはリソースが極めて大量に使用されます。特に、クリプトマイニングを実行しているマシンは、ほとんどのマシンの稼働率が低下する営業時間外にも高い使用率が続くので、異常さが顕著に浮かび上がります。

WhatsUp Gold のような高度なネットワーク監視ツールを使用すると、CPU使用率の急激な上昇がないかどうか監視し、通常CPU負荷の高いタスクを実行していないコンピュータのCPU使用率が90%(または他の任意のしきい値)を超えたら警告を通知するよう設定できます。このようにすると、不穏な動きをするマシンがないか簡単に追跡できます。

WhatsUp Gold では、CPU使用率の急激な上昇の監視は事前設定されており、しきい値による警告設定も簡単です。無料試用版 で実際に試してみることもできます。

クリプトジャッキングは、一時の狂騒的な勢いは収束したようですが、すぐになくなるとも思えません。最新のパッチでシステムを保護し、ブラックリストも最新のものに更新することが大切です。確実なブロックは不可能なので、クリプトジャッキングされてしまった場合に迅速に対処できるよう、監視も怠らないようにしてください。

*1: Symantec では、現在、このグラフを更新したものを使用しています。(参考ページはこちら )