Blog sobre transferencia de archivos y seguridad de la información

Artículos relacionados

-

Transferencia segura de archivos: ¿es seguro FTP? No. ¡Afortunadamente, MFT lo es!

Doug Barney | | Seguridad

FTP parece una solución sólida de transferencia de archivos, pero hay muchos demonios en los detalles.

-

Cifrado y Transferencia de Archivos: Los Mejores Cifrados Seguros para la Transferencia de Archivos

Esto es todo lo que siempre quiso saber sobre la transferencia de archivos y el cifrado explicado en tres capas de dificultad: algoritmos de cifrado, capas y los protocolos de transferencia de archivos cifrados que unen los dos.

-

CRM Cloud Security: ¿Está Segura la Información de sus Clientes?

Kevin Conklin | | Cloud Computing | Nube | Seguridad

La nube puede ser tan segura como en las instalaciones, pero un marco defensivo integral es esencial.

-

Formas de Garantizar la Protección de Datos y el Intercambio Seguro de Archivos de Datos Personales

En la era actual de Internet, nuestros datos personales se almacenan en varios servidores y se mueven continuamente. Necesitamos darnos cuenta de cómo se manejan los datos, por qué son así y cómo se puede mejorar el proceso de protección de datos. ¿Hay algo que podamos...

-

9 Formas Prácticas de Proteger sus Datos Personales

La información confidencial que almacena en la nube siempre está en riesgo. Lea algunos consejos sobre cómo proteger los datos personales mientras navega por el almacenamiento en la nube y la transferencia de archivos en la nube.

-

Lleve la Transferencia de Archivos Gestionados de MOVEit al Siguiente Nivel con el Load Balancer

Doug Barney | | Transferencia de Archivos

Lleve su software managed file transfer (MFT) a nuevas alturas con el load balance, obteniendo una disponibilidad inigualable y una escalabilidad casi ilimitada.

-

¿Cuáles son los Mejores Métodos para la Transferencia Segura de Archivos y Cuáles no Funcionan?

Doug Barney | | Seguridad | Transferencia de Archivos

El hecho de que una herramienta se llame a sí misma Secure File Transfer no lo hace así. Muchas de las llamadas soluciones seguras son, de hecho, solo parcialmente seguras, y a veces apenas seguras. Entonces, ¿cuáles son los mejores métodos para transferir archivos de forma segura?

-

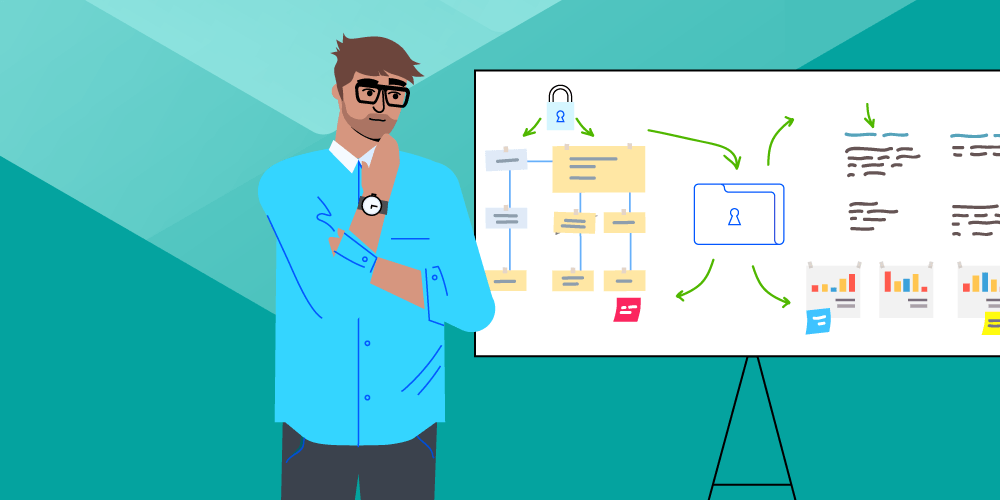

¿Qué es Cloud Managed File Transfer (MFT) y 12 razones por las que debería preocuparse por la respuesta?

Doug Barney | | Nube

La transferencia de archivos administrada (MFT) basada en la nube mantiene seguros los datos críticos con un mínimo de alboroto o alboroto de TI.

-

Cómo Encaja la Transferencia Administrada de Archivos (MFT) en su Estrategia de Ciberseguridad

| Seguridad | Transferencia de Archivos

MOVEit es el medicamento perfecto para transferencias de archivos seguras, eficientes y compatibles para Hattiesburg Clinic en el sur de Mississippi.

-

La Nube: El Camino Hacia Transferencias de Archivos Seguras y Eficientes

Doug Barney | | Nube

Con su amplia base de usuarios distribuidos, Managed File Transfer (MFT) es ideal para la nube.

-

Cómo la Nube Puede Ayudarle a Proteger la Información Confidencial

| Nube

Este blog le mostrará cómo el uso compartido de la nube y la seguridad pueden fortalecer sus sistemas.

-

¿Qué es Secure File Transfer?

Doug Barney | | Seguridad | Transferencia de Archivos

La transferencia segura de archivos es tan simple como suena, la transferencia segura de archivos. Pero las preguntas reales giran en torno a por qué necesita transferir archivos de forma segura, qué sucede si no lo hace y cómo diablos podemos hacerlo correctamente.

-

Las Mejores Razones para Pasar de FTP Básico a Transferencia Segura de Archivos

En sus esfuerzos por proteger los datos comerciales y personales críticos, no olvide sus sistemas de transferencia de archivos e intercambio de datos. Un área que a menudo se pasa por alto y que puede dejarlo vulnerable a los ataques cibernéticos son los servidores FTP obsoletos o mal administrados.

-

Transferencia de Archivos Administrada (MFT) frente al Protocolo de Transferencia de Archivos (FTP)

Greg Mooney | | Seguridad

Este artículo proporciona la comparación detallada de características necesaria cuando la necesidad de transferencia de archivos pasa de ocasional a operativa.

-

Cómo Evitar Ineficiencias para Compartir Archivos con la Automatización de la Transferencia de Archivos

Doug Barney | | Automatización | Transferencia de Archivos

En un ecosistema de TI empañado por ocurrencias de piratería y donde los archivos sensibles, de alto volumen y regulados por el cumplimiento siempre están en movimiento, la eficiencia en la transferencia de archivos significa mucho más. Significa automatización. Significa mantener los datos en movimiento de manera confiable, sin problemas y de forma segura.

-

Novedades de MOVEit 2021.1

Progress se complace en anunciar MOVEit 2021.1, con mejoras incrementales en las funciones que amplían la accesibilidad, la escalabilidad y la usabilidad en el software de transferencia de archivos administrados (MFT) seguro líder en la industria.

-

Transformación digital con Legaltech: La Perspectiva de un Abogado

Michael O'Dwyer | | Información sobre TI

¿Por qué los abogados tardan en adoptar la tecnología cuando se trata de todo ese papel?

-

A Medida que la Tecnología Evoluciona, las Empresas Deben Tener en Cuenta la Tecnología Jurídica

Todas las profesiones se benefician de la participación en un mundo conectado y la jurídica no es una excepción, ya que la digitalización de todo continúa sin cesar.

-

Las 7 Principales Preocupaciones de los Abogados en Materia de Seguridad de Datos

En relación con la sensibilidad de los datos que protegen, los bufetes de abogados tienen una de las seguridades de la información más laxas que se pueden encontrar.

-

Transferencia Administrada de Archivos SaaS vs. En-Sitio

Greg Mooney | | Seguridad | Transferencia de Archivos

Mantener los archivos y los datos seguros cuando cada vez más usuarios trabajan de forma remota es, por supuesto, una preocupación.